Audit Cybersécurité Informatique : détectez les failles et renforcez votre protection

Un audit de cybersécurité détecte les failles dans vos systèmes, renforce la protection des données sensibles, et garantit la conformité avec les normes RGPD et ISO 27001

Assurez la sécurité de vos systèmes et infrastructures avec l’expertise de LOGIQE, spécialiste en cybersécurité

La sécurité informatique est aujourd’hui un enjeu crucial pour les entreprises de toutes tailles.

Mais qu’est-ce qu’un audit de cybersécurité et pourquoi est-il indispensable ? Un audit de cybersécurité est une évaluation détaillée visant à identifier les failles dans vos infrastructures, à évaluer les risques associés et à recommander des solutions pratiques. Ce processus est essentiel pour assurer la sécurité des données sensibles, se conformer aux normes légales comme le RGPD et ISO 27001, et prévenir les cyberattaques.

Cet article vous explique en détail l’importance d’un audit, ses étapes et comment LOGIQE, expert en cybersécurité, peut vous accompagner dans cette démarche.

Qu’est-ce qu’un audit de cybersécurité informatique ?

Un audit de cybersécurité informatique est une analyse complète de vos infrastructures, de vos processus et de vos systèmes de sécurité. Il vise à :

- Identifier les vulnérabilités dans vos systèmes et réseaux.

- Évaluer les risques qui menacent vos données sensibles.

- Proposer des mesures correctives pour renforcer votre sécurité et garantir la conformité aux normes légales et industrielles.

- Garantir la conformité avec les réglementations telles que le RGPD et l’ISO 27001.

Cette démarche est cruciale pour les DSI et RSSI soucieux de prévenir les cyberattaques, mais aussi pour se conformer aux régulations en vigueur.

Pourquoi est-il indispensable ?

Les enjeux de la cybersécurité aujourd’hui

Les cybermenaces évoluent rapidement, rendant obsolètes les approches de sécurité traditionnelles. Que vous soyez une PME ou une grande entreprise, un audit régulier vous permet de :

- Prévenir les cyberattaques avant qu’elles ne causent des dommages irréversibles.

- Renforcer la confiance de vos clients et partenaires grâce à des systèmes sécurisés.

- Éviter les sanctions financières dues à une non-conformité réglementaire.

L’importance de la conformité réglementaire

De nombreuses entreprises doivent aujourd’hui se conformer à des réglementations strictes en matière de cybersécurité. Parmi les plus importantes :

- RGPD (Règlement Général sur la Protection des Données) : Cette législation européenne impose des standards élevés en matière de protection des données personnelles. Un audit de cybersécurité permet de s’assurer que les mesures techniques et organisationnelles respectent les exigences du RGPD.

- ISO 27001 : Cette norme internationale définit les bonnes pratiques pour la gestion de la sécurité des systèmes d’information. Un audit permet de vérifier la conformité avec cette norme et d’obtenir, si nécessaire, la certification ISO.

- Directive NIS : Cette directive européenne s’adresse aux opérateurs de services essentiels et exige des niveaux élevés de cybersécurité.

En réalisant un audit cybersécurité, vous assurez non seulement la protection de vos systèmes, mais vous évitez également des sanctions financières dues à une non-conformité.

Une solution complète pour votre cyberprotection

L’audit de cybersécurité est une étape essentielle pour toute entreprise souhaitant garantir la sécurité des données sensibles et protéger ses infrastructures contre les menaces croissantes. En réalisant un audit informatique, vous identifiez les failles critiques de vos réseaux, renforcez vos systèmes face aux cyberattaques, et vous assurez une protection optimale des données.

Que ce soit pour respecter les normes internationales comme l’ISO 27001 ou pour répondre aux exigences du RGPD, cet audit permet de prévenir les risques, d’améliorer vos performances et d’instaurer une véritable cybersécurité proactive.

Grâce à LOGIQE, bénéficiez d’une approche personnalisée pour protéger vos informations critiques et renforcer durablement votre stratégie de cyberprotection.

Les étapes clés d’un audit de cybersécurité informatique

Un audit se déroule en plusieurs phases, chacune visant à fournir une vision claire de la sécurité de votre organisation :

- Collecte d’informations : Analyse approfondie des infrastructures, logiciels, et protocoles de sécurité existants.

- Identification des vulnérabilités : Tests de pénétration, analyse des pare-feu, antivirus, gestion des accès, et pratiques de sauvegarde.

- Évaluation des risques : Classement des vulnérabilités selon leur criticité et leur impact potentiel.

- Rapport détaillé et recommandations : Un rapport complet est remis, incluant une feuille de route pour corriger les failles identifiées.

- Mise en œuvre et suivi : LOGIQE accompagne les entreprises dans l’implémentation des correctifs et assure un suivi rigoureux pour garantir une sécurité durable.

Les différents types d’audits de cybersécurité

En fonction des besoins spécifiques de votre entreprise, il existe plusieurs types d’audits qui peuvent être réalisés :

- Audit organisationnel : Évalue les procédures et les pratiques internes, la gestion des accès, et les formations des collaborateurs à la cybersécurité.

- Audit technique : Se concentre sur l’analyse des infrastructures techniques, des logiciels, des réseaux, et des systèmes de gestion des données.

- Audit de conformité : Vise à s’assurer que les pratiques de sécurité de l’entreprise respectent les régulations en vigueur (RGPD, ISO, etc.).

- Audit de pénétration : Simule une attaque réelle pour tester la résistance des systèmes face à une intrusion externe.

Un audit global peut combiner ces différentes approches pour offrir une vision complète de la sécurité de votre organisation.

Outils et technologies spécifiques : renforcer les audits grâce à des solutions techniques avancées

Lors d’un audit de cybersécurité, plusieurs outils et technologies permettent d’identifier les failles et d’évaluer l’état de la sécurité informatique.

Par exemple, les scanners de vulnérabilités comme Nessus ou Qualys permettent de détecter les failles dans les systèmes, réseaux et applications. Les outils d’analyse réseau tels que Wireshark ou SolarWinds surveillent le trafic réseau pour identifier d’éventuels comportements malveillants.

Les solutions de test d’intrusion comme Metasploit simulent des cyberattaques pour tester la robustesse des infrastructures.

Enfin, les plateformes SIEM (Security Information and Event Management) aident à centraliser et analyser les événements de sécurité pour détecter rapidement des anomalies. Utiliser ces outils permet d’obtenir une vue précise et complète des risques pour mieux les corriger.

Recommandations actionnables : des mesures immédiates pour améliorer la cybersécurité

Voici quelques actions concrètes que les entreprises peuvent mettre en œuvre dès maintenant pour renforcer leur sécurité :

- Mise à jour régulière des systèmes et logiciels pour réduire les vulnérabilités connues.

- Utilisation de mots de passe forts et uniques, complétée par l’authentification multi-facteur (MFA).

- Formation des employés pour qu’ils sachent reconnaître les tentatives de phishing.

- Segmenter le réseau pour limiter la propagation d’attaques internes.

- Sauvegarder régulièrement les données critiques et tester les processus de restauration.

- Configurer un pare-feu et une solution antivirus performants.

Ces bonnes pratiques permettent de limiter les risques même avant de réaliser un audit complet.

Les bénéfices concrets d’un audit axé sur la cybersécurité de vos infrastuctures

Un audit cybersécurité informatique offre de nombreux avantages :

- Réduction des risques : Vous identifiez et corrigez les vulnérabilités avant qu’elles ne soient exploitées par des cybercriminels.

- Conformité légale : En respectant les régulations telles que le RGPD, vous évitez les amendes et sanctions tout en renforçant la confiance des clients et partenaires.

- Protection des données sensibles : Vos informations cruciales (données clients, données financières, etc.) sont mieux protégées contre les attaques.

- Amélioration des performances : Des systèmes sécurisés et optimisés réduisent le risque de pannes ou d’interruptions liées à des cyberattaques.

Pourquoi choisir LOGIQE pour votre audit informatique ?

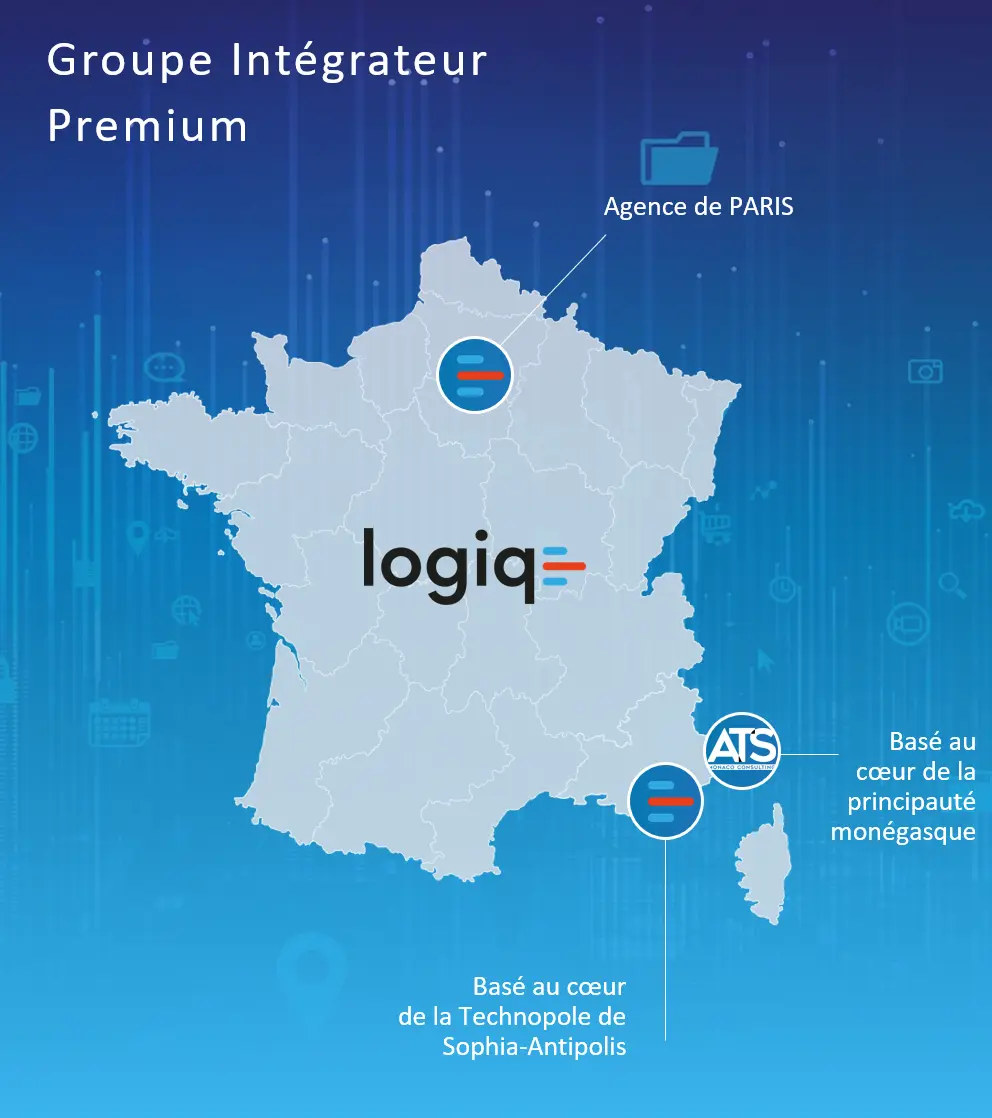

Fort de notre expertise en cybersécurité et de notre ancrage local sur la Côte d’Azur et à Paris, LOGIQE propose une approche personnalisée pour chaque audit. Nos équipes sont certifiées et disposent d’une expertise à la fois technique et réglementaire. Nous vous accompagnons à chaque étape pour :

- Assurer la protection totale de vos infrastructures.

- Garantir la conformité avec les régulations en vigueur.

- Optimiser vos processus de sécurité, en vous offrant des solutions pratiques et adaptées.

Focus sectoriel : des approches adaptées à chaque domaine d’activité

Chaque secteur a des besoins spécifiques en matière de cybersécurité. Dans le secteur santé, la protection des données sensibles des patients est prioritaire, en respectant les exigences réglementaires comme le RGPD et la norme HDS (Hébergement de Données de Santé).

Pour le secteur financier, l’accent est mis sur la sécurisation des transactions en ligne et la prévention des fraudes via des tests de pénétration réguliers. Les PME, souvent la cible de cyberattaques en raison de leurs ressources limitées, bénéficient particulièrement des audits organisationnels pour optimiser leur sécurité avec des solutions adaptées à leur taille et leur budget.

En proposant des approches spécifiques, Logiqe démontre une compréhension approfondie des enjeux propres à chaque domaine.

Découvrez quelques-unes de nos références clients IT, afin de vous faire une idée des spécificités de notre expertise.

Pour découvrir comment Logiqe peut vous aider à renforcer votre cybersécurité, contactez-nous dès à présent par téléphone ou via notre formulaire.

Foire aux questions (FAQ Audit Cybersécurité)

Qu’est-ce qu’un audit de cybersécurité et pouvez-vous donner un exemple ?

Un audit de cybersécurité consiste à évaluer les systèmes informatiques d’une entreprise pour identifier les vulnérabilités et améliorer la sécurité. Un exemple d’audit inclut l’évaluation des protocoles de sécurité, des pare-feu, et des mesures de cryptage des données sensibles. Pour plus d’informations sur les bonnes pratiques, vous pouvez consulter les essentiels de l’ANSSI.

Combien de temps dure un audit de cybersécurité informatique ?

La durée varie en fonction de la taille de votre entreprise et de la complexité de vos infrastructures, mais un audit typique dure entre 1 à 3 jours.

Quels sont les signes indiquant qu’un audit est nécessaire ?

Un audit est recommandé si vous avez récemment déployé de nouveaux systèmes, subi une cyberattaque, ou si vous n’avez jamais réalisé d’évaluation approfondie de la sécurité de vos infrastructures.

Est-ce qu’un audit informatique garantit la sécurité totale de mon système et de mes réseaux ?

Un audit permet de renforcer significativement la sécurité, néanmoins une cybersécurité totale nécessite une surveillance continue et des ajustements réguliers.

Comment l’intelligence artificielle (IA) renforce-t-elle la protection des données en cybersécurité ?

L’intelligence artificielle (IA) joue un rôle de plus en plus crucial dans la cybersécurité en renforçant la détection des menaces et en automatisant les réponses aux incidents. Grâce à des algorithmes de machine learning, l’IA peut analyser des volumes massifs de données en temps réel et identifier des schémas ou anomalies indicatifs d’une attaque potentielle. Cela permet de réagir plus rapidement aux cybermenaces avant même qu’elles ne causent des dommages. De plus, l’IA est capable d’améliorer continuellement ses modèles de détection à mesure qu’elle rencontre de nouvelles formes d’attaques. Pour en savoir plus, consultez cet article du Monde sur le rôle de l’IA dans la cybersécurité : Cyber-sécurité : comment l’IA renforce la protection des données.

Pouvez-vous fournir un exemple d’audit de sécurité ?

Un exemple d’audit de sécurité comprend plusieurs étapes techniques détaillées, comme une évaluation approfondie des réseaux, des tests de pénétration (pentest) qui simulent des attaques externes et internes, et l’analyse des configurations de pare-feu, VPN, et IDS/IPS. L’audit inclut également une revue des accès utilisateurs, des politiques de gestion des mots de passe et des protocoles de chiffrement des données sensibles. En parallèle, des tests de conformité sont menés pour vérifier que l’infrastructure respecte les normes de sécurité en vigueur, telles que l’ISO 27001 ou les recommandations de l’ANSSI. Bien que ces processus puissent être expliqués techniquement, il n’est pas possible, pour des raisons évidentes de sécurité, de fournir de véritables cas clients. Cependant, vous pouvez consulter des méthodologies génériques et des exemples de bonnes pratiques dans les publications de l’ANSSI.

Quelles informations contient un rapport d’audit de cybersécurité ?

Un rapport d’audit de cybersécurité comprend une description détaillée des vulnérabilités identifiées, comme les failles dans les configurations réseau, les erreurs de gestion des identités, ou des vulnérabilités logicielles non corrigées (zero-day). Il présente également des recommandations techniques précises, telles que la mise en place de correctifs (patch management), le durcissement des configurations système (hardening), et des propositions de mise à jour des politiques de sécurité interne. Le rapport inclut enfin un plan d’action hiérarchisé pour prioriser les correctifs en fonction de la gravité des risques identifiés. Toutefois, pour des raisons de confidentialité, les rapports spécifiques à des cas clients ne peuvent pas être divulgués. Vous pouvez néanmoins consulter des rapports d’exemple et des recommandations via les guides et publications de l’ANSSI.

Un audit cybersécurité informatique est un investissement essentiel pour toute entreprise soucieuse de protéger ses données, ses clients et ses infrastructures. En vous assurant de la conformité avec les régulations, en identifiant les vulnérabilités et en mettant en place des solutions durables, vous réduisez le risque de cyberattaques et améliorez vos performances globales. Faites confiance à LOGIQE pour un audit complet et sur-mesure, adapté à vos défis de cybersécurité.

Pour toute information complémentaire sur nos services ou pour prendre rendez-vous pour un audit complet, contactez-nous directement. Nous vous accompagnons dans chaque phase de l’optimisation de vos infrastructures, en garantissant une cybersécurité proactive et conforme aux standards réglementaires.