Le NAC (Network Access Control) est un pilier essentiel de toute stratégie de cybersécurité moderne. Il permet de contrôler, filtrer et superviser les connexions au réseau d’une organisation, qu’elles proviennent d’un poste interne, d’un appareil mobile, d’un prestataire externe ou d’un équipement IoT.

LOGIQE déploie des solutions NAC éprouvées telles que Aruba ClearPass ou FortiNAC, pour vous aider à garantir un accès réseau strictement maîtrisé, en conformité avec vos politiques de sécurité et vos obligations réglementaires.

Pourquoi mettre en place un NAC ?

- Empêcher les connexions non autorisées sur le réseau interne

- Identifier chaque appareil (employé, invité, prestataire, IoT…)

- Appliquer dynamiquement des règles d’accès selon le niveau de risque

- Réagir automatiquement en cas de comportement suspect

- Respecter les exigences de traçabilité et de conformité (RGPD, NIS2, ISO 27001)

Fonctionnalités clés d’un NAC bien configuré

Identification et classification des terminaux

- Découverte automatique des appareils connectés (PC, smartphones, caméras IP…)

- Attribution de profils selon l’utilisateur, le type de terminal, ou le niveau de sécurité

- Authentification via AD/LDAP, certificats, 802.1X, SSO

Contrôle d’accès dynamique

- Attribution automatique de VLAN, pare-feu ou règles de filtrage selon le profil

- Blocage ou mise en quarantaine des équipements non conformes

- Intégration avec les solutions EDR/antivirus pour conditionner l’accès à l’état de santé du poste

Orchestration et réponse automatisée

- Révocation automatique des droits en cas d’activité anormale

- Intégration avec les SIEM et SOC pour corrélation d’événements

- Alertes en temps réel au RSSI / DSI

Journalisation et conformité

- Traces d’accès horodatées et exploitables

- Logs conformes RGPD, HDS ou NIS2

- Intégration possible avec Sentinel, Graylog ou ELK

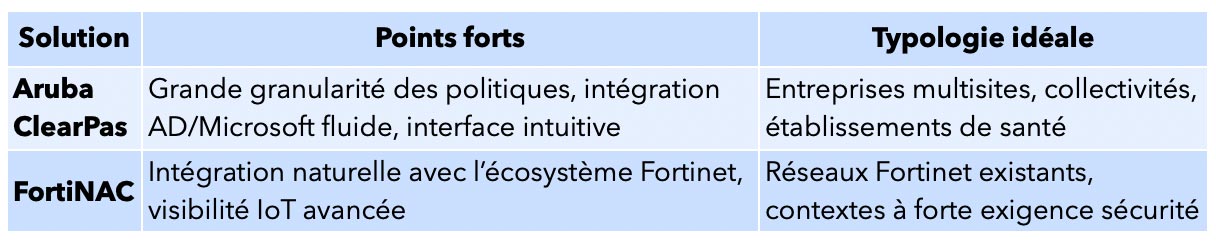

Aruba ClearPass, FortiNAC : quelles différences ?

LOGIQE vous aide à sélectionner la solution NAC adaptée à votre environnement réseau, à vos contraintes métiers et à votre budget :

LOGIQE assure la configuration, l’intégration, les tests, la documentation et la supervision de ces outils.

Exemples d’intégration NAC réussie

- PME industrielle : blocage automatique des connexions Wi-Fi d’invités non autorisés, quarantaine des postes non à jour, intégration avec Microsoft Defender.

- Collectivité territoriale : Aruba ClearPass connecté à l’Active Directory, segmentation réseau automatisée et journalisation conforme RGPD.

- Établissement de santé : FortiNAC avec visibilité sur les équipements biomédicaux, restriction d’accès aux seuls VLAN HDS certifiés.

Pourquoi faire appel à LOGIQE pour votre projet NAC ?

- Maîtrise technique complète (Aruba, Fortinet, Radius, 802.1X)

- Intégration au SI existant (AD, Microsoft 365, antivirus, SIEM)

- Conformité réglementaire (NIS2, HDS, RGPD, ISO 27001)

- Documentation claire et support DSI/RSSI

- Approche progressive : audit, POC, déploiement par étapes

FAQ – Network Access Control

Quelle est la différence entre NAC et firewall ?

Le firewall filtre le trafic après l’accès au réseau ; le NAC contrôle l’accès lui-même et vérifie qui/quoi se connecte, comment et dans quelles conditions.

Le NAC est-il compatible avec un environnement Wi-Fi invité ?

Oui, avec des portails captifs, des VLAN dynamiques et une séparation complète des flux.

Faut-il avoir un annuaire Active Directory pour mettre en place un NAC ?

Non, mais c’est recommandé pour profiter d’une granularité d’accès par groupes d’utilisateurs. D’autres méthodes existent (certificats, MAC auth, etc.).